سیستم عاملهای ویندوز ۱۰، ۸.۱، ۸ و ۷ دارای قابلیت رمزگذاری بر روی درایو، تحت عنوان بیتلاکر (BitLocker) هستند. اما بیتلاکر، تنها راهکار امنیتی ارائه شده توسط شرکت مایکروسافت نیست. سیستم عامل ویندوز همچنین، از شیوهی رمزگذاری دیگری به نام EFS یا “Encryption File System” هم بهرهمند است. در این مقاله قصد داریم به تفاوتهای این دو سیستم رمزگذاری بپردازیم.

هر دو سیستم رمزنگاری یاد شده فقط در سیستم عاملهای ویندوز نسخههای حرفهای (Professional) و اینترپرایز (Enterprise) ، به طور کامل قابل دسترسی هستند. نسخههای خانگی (HOME) ویندوز فقط از ویژگی بسیار محدود رمزگذاری دستگاه (device encryption) بهرهمند هستند و تنها در پیسیهای پیشرفتهای که از ویژگی InstantGo پشتیبانی میکنند، قابل استفاده خواهد بود.

نکات آمورشی تارنگار حقوق بشر در ایران

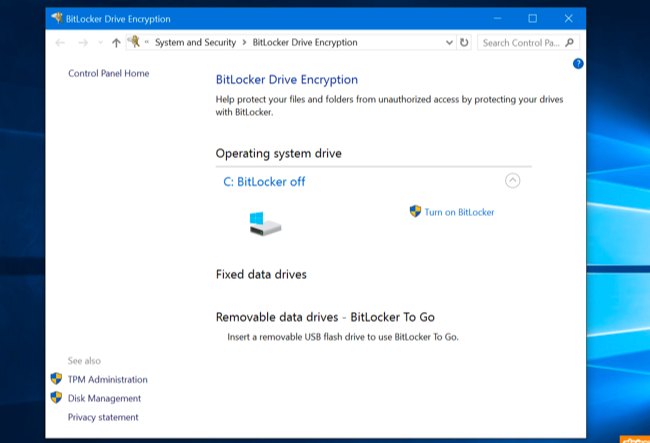

بیتلاکر یک رمزگذار کامل دیسک است

بیتلاکر راهکاری برای رمزگذاری کامل دیسک است که یک پارتیشن یا Volume را به طور کامل کدگذاری میکند. با راهاندازی و اعمال تنظیمات مربوط به بیتلاکر، میتوانید پارتیشن سیستم مربوط به ویندوز، پارتیشنهای دیگر موجود در دیسک سخت داخلی رایانه، پارتیشن دیگر رسانهی ذخیرهسازی خارجی و حتی پارتیشن یک یواسبی فلش درایو را همانطور که از نام روش رمزنگاری هم مشخص است، بیت به بیت رمزگذاری کنید.

همچنین، میتوان با بهرهمندی از بیتلاکر و ایجاد فایل کانتینر رمزگذاری شده با استفاده از ساخت دیسک سخت مجازی (VHD)، به جای رمزگذاری کل درایو، تعداد مشخصی از فایلها را رمزگذاری کرد. هرچند که همین دیسک مجازی هم به صورت کامل با بیتلاکر رمزگذاری خواهد شد!

در صورتی که قصد رمزگذاری دیسک سخت خود به منظور محافظت از دادههای بسیار حساس و عدم دسترسی افراد دیگر (به خصوص سارقان لپتاپ) به فایلهای شخصی و محرمانه را دارید، بدون شک بیتلاکر برترین گزینه برای شما است. پس از فعال کردن بیتلاکر، کل فضای درایو ذخیرهسازی رمزنگاری خواهد شد و هیچ لزومی ندارد که فکر خود را دربارهی فایلهای کدگذاری شده و کدگذاری نشده مشغول کنید.

بیتلاکر وابسته به حساب کاربری نبوده و هنگامی که مدیر سیستم (Administrator) آن را فعال کند، هر یک از حسابهای کاربری در صورت داشتن رمز عبور میتواند به درایو و فایل رمزگذاری شدهی داخل آن، دسترسی داشته باشد. بیتلاکر برای تامین امنیت سطح بالای خود، از ماژولی سختافزاری به نام پلتفرم مورد اعتماد (TPM) بهره میبرد. این چیپ سختافزاری کلید رمزنگاری بیتلاکر را در خود ذخیره میکند. با این حال میتوان در حالت ادمین، بدون وجود چیپ یاد شده در رایانه هم، بیتلاکر را فعال کرد اما در این حالت کلید رمزنگاری در دیسک سخت ذخیره خواهد شد.

با این که رمزگذاری درایو (drive encryption) در ویندوزهای ۱۰ و ۸.۱ بسیار محدود شده، اما در تمامی رایانههای دارای بیتلاکر، عملکرد مشابهی دارد.

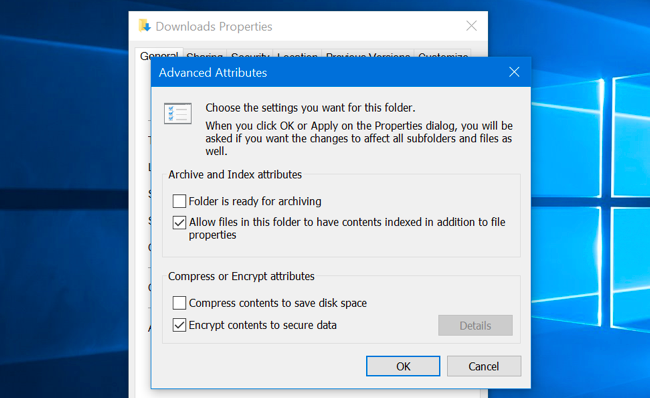

EFS فقط فایلهای مشخصی را رمزگذاری میکند

شیوهی کارکرد EFS بسیار متفاوت است. ایاِفاِس به جای رمزگذاری روی کل درایو، فایلهای تکی و دایرکتوریها را به صورت یک به یک رمزنگاری میکند. در حالی که بیتلاکر فقط یک بار تنظیم میشود، ایافاس نیازمند انتخاب دستی فایل مورد نظر و اعمال تنظیمات مربوطه به صورت جداگانه است.

برای انجام چنین کاری، بایستی از مرورگر فایل ویندوز استفاده کنید. به این ترتیب که، پس از انتخاب پوشه یا پروندهی (فایل) مورد نظر، پنجرهی Properties را باز کرده و بر روی دکمهی Advanced موجود در تب General و بخش Attributes کلیک کنید. در نهایت گزینهی Encrypt contents to secure data را فعال کنید.

رمزگذاری با استفاده از ایافاس بر پایهی کاربر بوده و از User Certificate برای رمزنگاری استفاده می کند. یعنی فایلهای رمزنگاری شده فقط به وسیلهی حساب کاربری ویژهای که آن فایل یا پوشه را رمزگذاری کرده قابل دسترسی خواهد بود. رمزگذاری به این شیوه، شفاف و روشن است. اگر با حساب کاربری رمزگذاری کنندهی فایل، وارد سیستم شده باشید یا به اصطلاح فرنگی در سیستم لاگین (Log in) کرده باشید، بدون نیاز به هیچ تاییدیهای به فایل مورد نظر دسترسی خواهید داشت. اما در صورتی که با سایر حسابهای کاربری وارد سیستم شده باشید، فایل مورد نظر برای شما قابل دسترس نخواهد بود.

کلید رمزنگاری روش ایافاس به جای چیپ سختافزاری TPM، در خود سیستم عامل ذخیره میشود که همین امر باعث تنزل سطح امنیت و استخراج آسودهی کلید رمزنگاری به وسیلهی عامل نفوذی خواهد شد. در این روش، هیچگونه رمزگذاری بر روی کل درایو مربوط به فایل سیستم پروندهی رمزگذاری شده اعمال نمیشود؛ مگر این که بیتلاکر را هم فعال کرده باشید.

همچنین، امکان این که فایل رمزنگاری شده به محیط غیر رمزنگاری شده منتقل شود هم وجود دارد. به عنوان مثال، اگر یک نرمافزار، فایل کش موقتی را پس از بازگردن سندی رمزگذاری شده با روش EFS که دارای اطلاعات مالی حساسی است ایجاد کند، فایل کش مربوطه و دادههای حساس آن در پوشهای دیگر که رمزگذاری نشده، ذخیره خواهد شد.

بیتلاکر یکی از قابلیتهای اساسی سیستم عامل ویندوز به شمار رفته، قادر به رمزنگاری کل درایو ذخیرهسازی بوده و مستقل از فایل سیستم عمل میکند؛ در حالی که EFS، مزیتی از امکانات مربوط به فایل سیستم NTFS محسوب میشود.

چرا باید از بیتلاکر به جای ایافاس استفاده کنید؟

با توجه به این که بیتلاکر و ایافاس برای دو منظور مختلف طراحی شده و این دو، لایههای مختلفی از رمزگذاری به شمار میروند، در نتیجه امکان استفادهی همزمان از دو روش یاد شده هم وجود دارد. کاربرها میتوانند حتی پس از رمزگذاری روی کل درایو ذخیرهسازی، رمزنگاری ایافاس را هم برای فایلها و پوشههای درون آن فعال کنند. هرچند که دلیل زیاد محکمی برای انجام چنین کاری وجود نداشته و ممکن است در رایانههایی که از سختافزار قدرتمندی بینصیب هستند، باعث کاهش عملکرد سیستم شود.

اگر قصد رمزنگاری روی درایو ذخیرهسازی را دارید، بهتر است با استفاده از بیتلاکر کل فضای ذخیرهسازی را رمزگذاری کنید. نه تنها فقط یک بار نیاز به فعالسازی دارد، بلکه از سطح امنیت بسیار بالایی هم بهره میبرد. شما میتوانید با استفاده از الگوریتم امنیتی رمزنگاری ۱۲۸ یا ۲۵۶ بیتی AES اقدام به رمزگذاری روی درایو سیستم کنید.

همانطور که در این مقاله مطالعه کردید، چندین بار بیتلاکر به عنوان تنها راهکار امن مایکروسافت برای رمزگذاری در ویندوز معرفی شده که دلایل قانع کننده و محکمی برای آن وجود دارد. قابلیت رمزگذاری کامل دیسک با الگوریتم AES بیتلاکر و آسودگی استفاده از آن است که به کل روش رمزگذاری با ایافاس و ویژگیهای آن میچربد. بنابراین، اگر نیازمند رمزنگاری هستید بایستی از بیتلاکر استفاده کنید.

پس دلیل وجود EFS چیست؟ ایافاس یکی از ویژگیهای قدیمی ویندوز بوده و همراه با ویندوز ۲۰۰۰ معرفی شده است. بیتلاکر هم با ویندوز ویستا به وجود آمد.

ممکن است استفاده از بیتلاکر در رایانههایی که از لحاظ سختافزاری حرفی برای گفتن ندارند، باعث کاهش محسوس عملکرد سیستم شود درحالی که ایافاس تاثیر کمتری بر روی کاهش عملکرد رایانه دارد. اما خوشبختانه با وجود سختافزاری نسبتا پیشرفته، به هیچوجه کاهش عملکردی مشاهده نخواهد شد.