طی هفتههای گذشته هکرهایی که روزنامه نگاران و فعالان سیاسی را با استفاده از روشهای ارسال بدافزار و ایمیلهای فیشینگ مورد حمله قرار می دادند، هم اکنون با افزودن بر دامنه حملات خود، با توجه به ضعف امنیتی گوشیهای همراه با سیستم عامل اندروید، به هککردن گوشی کاربران دارای این سیستم عامل اقدام می کنند.

به گزارش تارنگار حقوق بشر در ایران به نقل از کمپین بین المللی، با توجه به تمرکز روی هدف قرار دادن فعالان مدنی و سیاسی، انتظار می رود این هکرها چنین حملاتی را به قصد دراختیار گذاشتن اطلاعات این افراد برای نهادهای حکومتی انجام داده باشند.

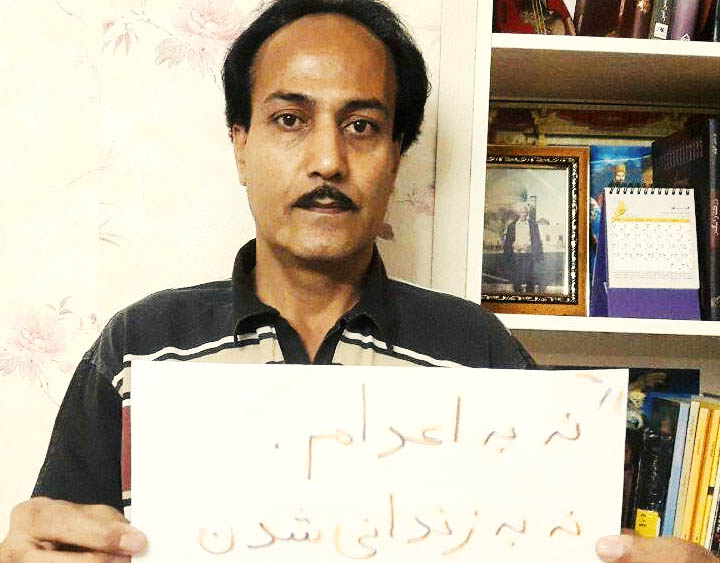

در آخرین نمونه از این حملهها در تاریخ ۳۱ مرداد ماه ۹۵، (۲۱ اگوست)، فردی ناشناس در فیسبوک با یکی از فعالین سیاسی سرشناس ساکن پاریس تماس گرفت و خود را یکی از شاگردان قدیمی او معرفی کرد. هکر با این عنوان که این فعال سیاسی «خیلی برای آنها زحمت کشیده است،» به او گفت که برای قدردانی از زحمات او استیکرهایی را با تصاویر وی ساخته است و فایلی را که دارای نام قربانی و پسوند APK است را برای او ارسال کرد که به گفته حمله کننده حاوی استیکرهای این فعال سیاسی است.

با باز کردن این برنامه، هکرها کنترل فیسبوک این فعال سیاسی را در اختیار خود گرفتند. آنها سپس با استفاده از دسترسی به فیسبوک او اقدام به ارسال پیام برای افرادی که او با آنها در تماس بوده است از جمله خبرنگارانی در رادیو فردا، دویچهوله و بیبیسی کردند که فقط در یک مورد موفق شدند حساب جیمیل یک نفر از این خبرنگاران را برای چند ساعت هک کنند.

فایلیهایی که داری پسوند APK هستند، اپلیکیشنهایی هستند که در سیستم عامل اندروید قابلیت نصب دارند. به طور پیش فرض کاربران باید برای امنیت خود این فایلها را فقط و فقط از مراکز دانلود معتبر مانند گوگل پلی دریافت کنند اما برخلاف سیستم عامل iOS، سیستم عامل اندروید این امکان را فراهم میکند تا کاربران بتوانند از مراکزی بجز گوگل پلی نیز این اپلیکیشنها را نصب کنند. این موضوع که سیستم عامل اندروید به کاربران خود اجازه میدهد تا به هر شکلی که تمایل دارند برنامهها را بر روی دستگاه خود نصب کنند یک ضعف امنیتی به شمار میرود چرا که اگر چنین ویژگی در این سیستم عامل نبود هکرها قادر نبودند تا ابزارهای جاسوسی خود را به صورت مستقل و جدا بر روی دستگاههای قربانیان نصب کنند. مراکز دانلود معتبر مانند گوگل پلی و یا اپ استور اپلیکیشنها را قبل از در دسترس قرار دادن کاربران به صورت دقیق و مو شکافانه مورد برسیهای امنیتی قرار میدهند.

فایل ارسال شده در واقع توسط برنامه DroidJack – Android Remote Administration Tool ساخته و ایجاد شده است. DroidJack برنامهای است که به برنامه نویسان سیستم عامل اندروید این امکان را میدهد که تروژان (یا نوعی بدافزار که برای دسترسی مخفیانه به اطلاعات افراد است) طراحی کنند که توسط آن بتوانند از راه دور(Remote Access Trojan) به کوشی قربانی دسترسی داشته باشند.

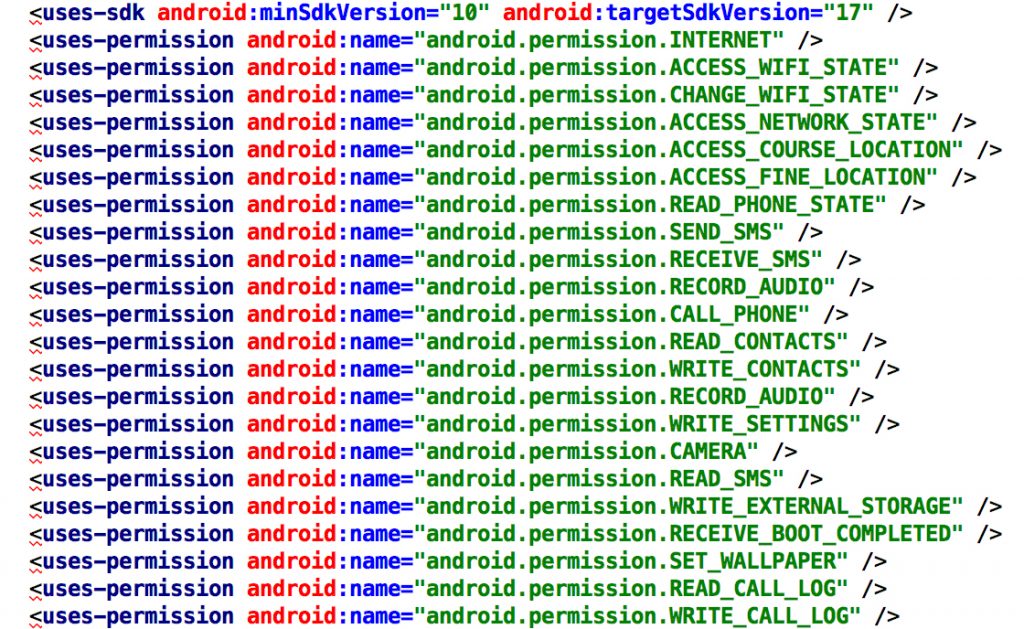

در این نمونه از تروژان ساخته شده توسط هکرهای دولتی ایران، این برنامه قابلیت دسترسی به بخشهای پیامک، دوربین، میکروفن، اپلیکیشنها، محل جغرافیایی گوشی، حافظه اصلی و جانبی، دفترچه تلفن، اتصالهای شبکه اینترنت از جمله وایفای و دیتا موبایل، فهرست تماسهای تلفنی گرفته شده و سایر امکانات یک گوشی موبایل را دارا است. به عبارت ساده تر در صورت فعال شدن چنین بدافزاری روی یک تلفن همراه، هر حرکتی که قربانی با گوشی موبایل خود و یا تبلت اندرویدی خود انجام دهد توسط هکرها قابل شنود و حتی کنترل است بدون آنکه او در جریان چنین اقدامی قرار گیرد. علاوه براین، هکرها حتی قادر هستند با گوشی قربانی کار کنند و به عنوان نمونه پیامک ارسال کنند یا تلفن بزنند.

این هکرها برای ایجاد اطمینان در قربانی حتی تصویر او را در داخل این فایل قرار داده بودند. تا در صورت نصب برنامه کاربر با دیدن تصویر خود اطمینان پیدا کند شاگردان او استیکر را ساختهاند.

پیش از این نمونه دیگری از هک کردن تلفنهای اندروید را توسط این هکرها شناسایی شده بود که در آن، اپلیکشن جعلی IMO برای کاربران ارسال شده بود و هکرها به جای استفاده از DroidJack از ابزار Metasploit برای ساخت بدافزار و دسترسی به اطلاعات کاربر تلفن همراه استفاده کرده بودند.

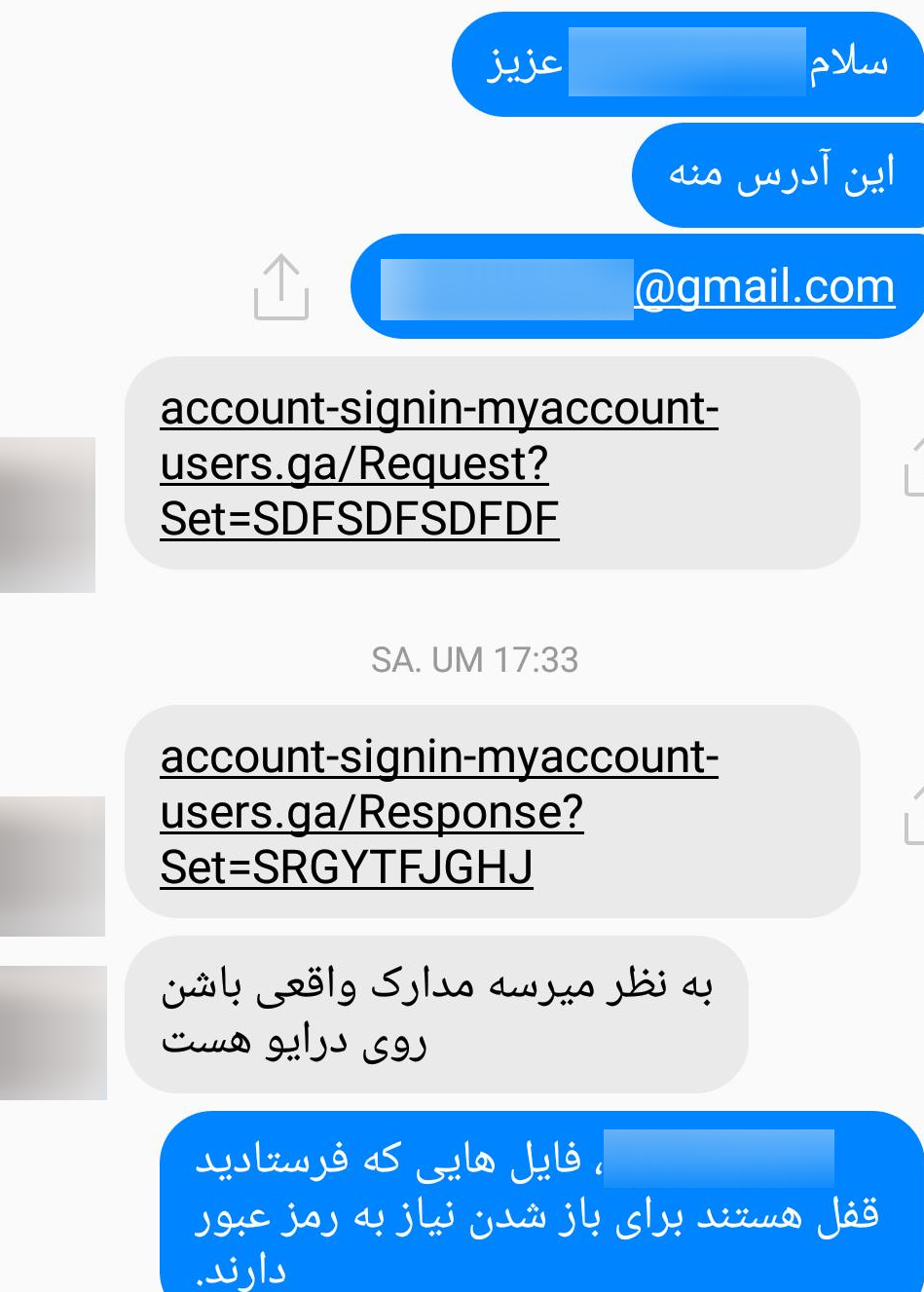

همچنین در پیامهای ارسالی برای این خبرنگاران پس از دسترسی به حساب فیسبوک فعال سیاسی یاد شده، حمله کنندهها از روش دیگری نیز برای به دام انداختن قربانیان خود استفاده کردند. این حمله کننده با ارسال یک لینک جعلی به فایلی در گوگل درایو از آن خبرنگار درخواست کردند تا برای پوشش خبری دادن به اتفاقاتی که آن را «مهم و فوری» عنوان کرده بودند، روی این لینک کلیک کنند تا اخبار را دریافت کنند.

حساب جیمیل یکی از این خبرنگاران که قربانی این حملات شد برای مدت ۲۴ ساعت در کنترل هکرها بود. به صورت طبیعی وقتی سیستم تایید هویت دو مرحلهای فعال باشد پس از وارد کردن رمز، گوگل کد تایید هویت دو مرحلهای را برای کاربر به صورت پیامک ارسال میکند. حمله کننده با سوء استفاده از ارسال کد تایید هویت دو مرحلهای به صورت پیامک به روش زیر عمل کرد:

۱. با ایجاد اعتماد کاربر را به صفحه جعلی ورود به حساب گوگل هدایت میکند.

۲. کاربر با فرض اینکه در حال وارد شدن به حساب خود است، نام کاربری و رمز خود را وارد میکند.

۳. حملهکننده با دریافت نام کاربری و رمز قربانی یک درخواست وارد شدن بر روی حساب کاربری قربانی را به گوگل ارسال میکند.

۴. گوگل درخواست ورود به حساب حقیقی را که حمله کنند وارد کرده دریافت میکند و کد تایید هویت دو مرحلهای را برای قربانی به صورت پیامک ارسال میکند.

۵. قربانی با فرض اینکه این خود اوست که درخواست دریافت کد دو مرحلهای را داده است، کد حقیقی را که توسط گوگل به صورت پیامک دریافت کرد را در صفحه جعلی گوگل وارد میکند.

۶. این کد به مدت ۳۰ ثانیه دارای اعتبار است و حمله کننده که در همان لحظه در انتظار وارد کرد کد توسط قربانی ست، آن را دریافت میکند و به وسیله آن به حساب قربانی وارد میشود.

به این صورت همه چیز برای قربانی به شکلی طبیعی جلوه کرده وهکر موفق شده بود او را فریب دهد تا با استفاده از صفحه جعلی جیمیل رمز و کد تایید هویت دو مرحلهای را دریافت کند. پس از آن هکر با استفاده از سرورهایی در کشور بریتانیا به حساب ایمیل کاربر وارد شد.